Un parc Windows respire comme une ville: annuaires en artères, rôles en quartiers, services en flux. Quand la mécanique s’emballe, chaque minute compte. L’Administration système Windows serveur trace alors une ligne claire: comprendre, ordonner, automatiser, sans perdre la main humaine quand la procédure hésite.

Pourquoi l’administration Windows Server reste un art d’équilibre

Administrer Windows Server consiste à choisir des lignes simples dans un système riche et bavard. L’équilibre s’obtient en réunissant standardisation, visibilité et pragmatisme opérationnel.

Le socle est connu: Active Directory pour l’identité, DNS et DHCP pour la circulation, des rôles bien délimités pour éviter l’amas indistinct. La pratique préfère la clarté aux surcouches décoratives. Une ferme RDS qui mélange profils itinérants et GPO contradictoires s’épuise vite; un cluster Hyper‑V avec un stockage pensé dès l’origine tient la charge sans drame. L’art s’exprime dans les jonctions: une GPO qui corrige un détail, un script qui éclaire une zone d’ombre, un journal qui raconte l’avant‑panne. Entre la règle et l’exception, l’administration garde un cap: écrire peu, vérifier souvent, déployer par vagues, mesurer l’effet. Quand le système parle, il faut l’écouter; quand il se tait, il faut savoir où frapper pour réveiller le signal juste.

Comment structurer Active Directory sans créer de labyrinthes

Un AD lisible commence par une cartographie des responsabilités et un schéma OU qui reflète l’exploitation, non l’organigramme passager. Les GPO suivent la structure, pas l’inverse.

Une arborescence stable résiste mieux aux aléas: les postes par type et niveau de sécurité, les serveurs par rôle et criticité, les comptes de service isolés sous contrôle de mot de passe. Les experts évitent les OU calquées sur des projets éphémères qui finissent en culs‑de‑sac. Un domaine bavard en délégations devient fragile; une délégation nette, documentée, garde l’agilité sans creuser des tunnels hasardeux. Les GPO, souvent héroïnes et parfois bourreaux, gagnent à rester fines, testées en pré‑prod, versionnées comme du code. Enfin, l’AD moderne vit au bord du cloud: synchroniser avec Entra ID exige d’assainir l’annuaire avant d’ouvrir les vannes. Ce tri préalable vaut des heures gagnées lors des tickets impromptus.

Structures OU et GPO qui tiennent la route

Le duo OU/GPO fonctionne quand chaque GPO a une raison unique d’exister et une portée contrôlée. La hiérarchie s’éclaire par des préfixes et une convention stable.

Dans les environnements robustes, une GPO “Baseline‑Serveurs” verrouille l’essentiel, tandis que “Role‑IIS” ou “Role‑SQL” n’ajoutent que l’indispensable. La séparation “Postes‑Utilisateurs” évite les collisions inattendues. Les boucles de traitement, générées par des liaisons hâtives, disparaissent quand l’équipe applique un principe simple: la GPO s’attache où vit l’objet cible, pas au sommet par facilité. Documenter la priorité, figer le filtrage WMI quand il sert vraiment, abandonner les bricolages qui défient la lisibilité: ces gestes quotidiens forment une musique sereine.

| Scénario | Conception d’OU | Stratégie GPO | Remarque d’exploitation |

|---|---|---|---|

| Serveurs applicatifs | OU par rôle (IIS, SQL, RDS) | Baseline + GPO rôle | Délégation restreinte à l’équipe rôle |

| Postes sensibles | OU “Haute sécurité” | Durcissement renforcé | AppLocker/WDAC activés |

| Comptes de service | OU dédiée, pas d’héritage | Mots de passe et droits minimaux | gMSA privilégiés |

| Sites distants | OU par site logique | Paramètres réseau locaux | GPO liées à la latence |

Quelles pratiques rendent le durcissement réellement efficace

Le durcissement utile ferme ce qui invite à l’abus sans gêner le travail légitime. Il s’appuie sur une base approuvée, des niveaux progressifs et des preuves de non‑régression.

Entre “tout fermer” et “laisser faire”, la fenêtre est étroite. La sécurité gagne quand les contrôles vivent dans des couches: identité solide (MFA, protections de comptes), surface d’attaque réduite (RDP restreint, LAPS/GMSA), surveillance enracinée (journaux signifiants). Les administrateurs gardent MSI et scripts sous signature, déplacent les tâches planifiées orphelines vers des mécanismes contrôlés, et abandonnent les exceptions fantômes. La clé reste la validation: un anneau pilote, des journaux avant/après, un retour sans polémique. Le jour où un correctif ferme une vieille porte latérale, le service ne doit pas découvrir qu’un lot mensuel dépendait d’elle.

Surface d’attaque et gestes qui paient

Réduire l’exposition commence par l’inventaire des rôles et des services. Chaque service non essentiel désactivé retire une marche à l’attaquant.

La pratique privilégie la simplicité mesurée: désactivation de SMBv1, restriction de NTLM là où Kerberos suffit, tiers de bastion pour l’administration, segmentation réseau concrète et non décorative. Les contrôles fournis (Defender, ASR, Exploit Guard) gagnent à être éprouvés en silence puis élargis. Un SOC outillé d’alertes sur les chemins d’attaque communs—DCShadow, Golden Ticket, prints de privilèges—se révèle plus utile qu’une batterie de règles ésotériques ignorées dès la première fausse alerte.

- Établir des niveaux d’administration (Tier 0/1/2) et des comptes dédiés.

- Protéger les secrets: LAPS/gMSA, coffre de secrets, rotation.

- Durcir RDP: MFA, jump host, enregistrement de session.

- Activer Credential Guard/WDAC sur les postes sensibles.

- Signer scripts et MSI, journaliser avec intégrité.

| Vecteur | Mesure | Risque réduit | Observation terrain |

|---|---|---|---|

| Vol d’identifiants | MFA + Credential Guard | Latéralisation freinée | Impact fort sur attaques opportunistes |

| Élévation locale | WDAC/AppLocker | Blocage exécutions non validées | Exige liste blanche vivante |

| RDP exposé | Bastion + VPN + MFA | Réduction brute du périmètre | Supprime bruit des scans |

| NTLM persistant | Durcissement LM/NTLM | Moins de relais et de capture | Nécessite cartographie appli |

Comment surveiller et diagnostiquer avant la panne

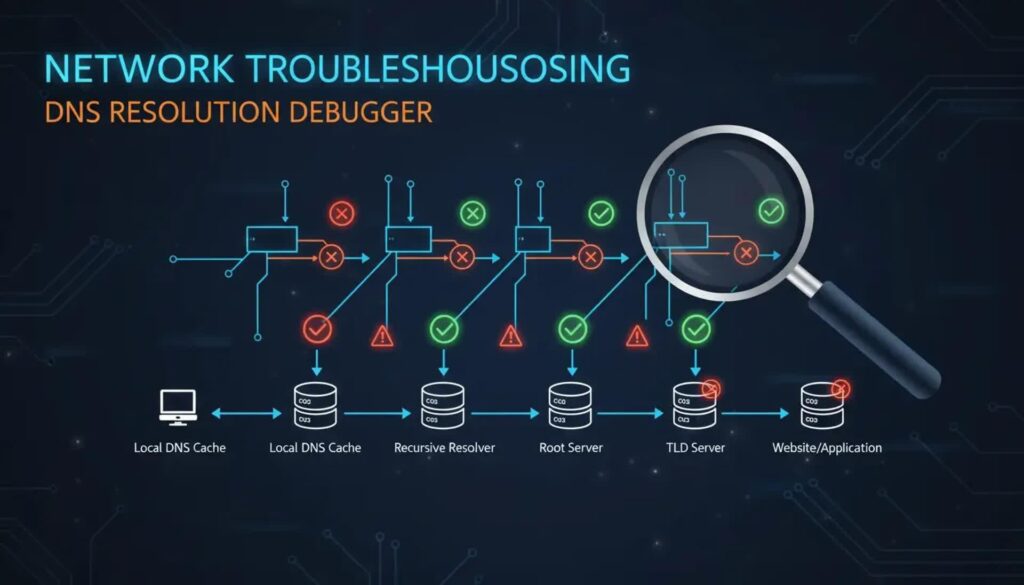

La surveillance utile capte peu mais juste: santé AD, latence DNS, files d’attente, journaux clés. Un diagnostic précoce sauve plus que n’importe quel correctif tardif.

Les environnements stables partagent une vertu: des métriques compréhensibles par l’exploitation. La latence de réplication AD racontée en secondes et non comme un graphique mystérieux, la saturation disque en temps restant avant queue pleine, la température logique des rôles critiques. Un SIEM reçoit les événements de sécurité à haute valeur: 4769, 4625, 4672, 4720, 4732, 5136, 1102. Les sondes mesurent le DNS non pas du contrôleur vers lui‑même, mais du point de vue utilisateur et des applications métiers. La règle qui sauve des nuits blanches: alerter peu, mais pour de bon; investiguer vite, mais avec des playbooks secs et partagés.

Journaux et corrélation qui font sens

Un journal dit tout quand il est consolidé, horodaté, et rapproché d’un fait métier. La corrélation éclaire l’intention, pas seulement l’événement.

Les pipelines efficaces extraient des patterns: une élévation rare sur un serveur d’impression, un enchaînement inhabituel Kerberos suivi d’une modification de GPO. Les tableaux de bord montrent des tendances, pas seulement des piques: un échec d’authentification isolé n’affole pas, un frémissement sur un site entier mérite un regard. Les playbooks ouvrent un tiroir: isoler la VM, geler des journaux, demander la preuve d’identité seconde. Quand l’outil n’a pas la réponse, un script PowerShell la cherche en vingt lignes propres.

- Latence de réplication AD au‑delà d’un seuil réaliste.

- Augmentation corrélée des 4625/4771 par site logique.

- Changements d’appartenance Domain Admins (4732/4728).

- Netlogon et DNS en erreurs répétées par heure.

- Espace libre des volumes de quorum et journaux USN.

Sauvegarder, restaurer, tester: la continuité qui rassure

Une sauvegarde n’existe que si la restauration aboutit en temps utile. Les objectifs RPO/RTO guident la technique, pas l’inverse.

Le trio qui rassure tient en trois scènes: une base immuable (hors ligne, hors domaine), des copies rapides et rapprochées pour les incidents ordinaires, des scénarios écrits pour la catastrophe qui n’arrive presque jamais. Les contrôleurs de domaine gardent un traitement spécial: autoritaire quand il faut remettre la forêt dans l’axe, non autoritaire pour rattraper un DC perdu. Les bases SQL parlent temps de transaction, les fichiers parlent granularité, les VM parlent orchestration. Tout ce monde se retrouve dans un exercice: un matin, une équipe joue l’incendie; l’après‑midi, l’entreprise retrouve ses repères.

| Stratégie | RPO typique | RTO visé | Test recommandé |

|---|---|---|---|

| Sauvegarde image VM | 15 min – 1 h | 1 – 4 h | Restauration isolée + boot vérifié |

| SQL log shipping | 5 – 15 min | 30 – 90 min | Basculer puis rejouer transactions |

| Fichiers en snapshots | 5 – 30 min | Minutes | Restauration granulaire dossier critique |

| AD autoritaire ciblé | Dernier backup validé | 1 – 2 h | Restauration d’une OU témoin |

- Étiqueter clairement les coffres: en domaine/hors domaine, immuable.

- Automatiser les tests silencieux: boot vérifié, checksum, validation app.

- Conserver un “carnet noir” papier: comptes de secours, séquence DRP.

Moderniser vers le cloud hybride sans sacrifier le contrôle

Le cloud hybride étend la portée sans diluer la gouvernance. Les identités restent le pivot; le réseau devient l’art des jonctions contrôlées.

La synchronisation d’annuaire n’est pas un simple tuyau: qualité des attributs, filtrage des OU, gestion des suffixes UPN, et politique MFA au plus près des usages. Les serveurs migrent quand on sait quoi déplacer et pourquoi: workloads élastiques en priorité, états lourds ensuite, et confidences extrêmes parfois jamais. L’outillage se met au diapason: Azure Arc pour voir clair, Update Management pour garder le tempo, Defender pour chasser au même rythme sur site et dans le nuage. Le secret tient souvent dans la latence perçue, pas celle des diagrammes: l’utilisateur pardonne une seconde dans le navigateur, pas un quart de seconde perdue à chaque clic réseau d’une appli bavarde.

Connecteurs d’identité bien tenus

Un connecteur propre commence par un annuaire propre. Le moindre attribut bancal devient un ticket persistant une fois dans le cloud.

Le filtrage par groupes, la double écriture évitée, la coexistence de domaines multiples éprouvée en recette: ces gestes rendent la trajectoire douce. La gouvernance de l’authentification conditionnelle préfère des politiques lisibles, quelques emplacements nommés, des appareils conformes. Quand le SSO danse, le reste suit.

- Cartographier les dépendances réseau avant déplacement de VM.

- Mesurer l’expérience réelle via des sondes utilisateurs synthétiques.

- Aligner les journaux: même taxonomie, mêmes rétentions.

Automatismes et scripts: quand PowerShell devient levier

PowerShell transforme la répétition en rituel fiable. Les playbooks deviennent du code, les erreurs cessent de se cacher dans les gestes manuels.

Le mouvement moderne traite l’infrastructure comme un récit versionné: Desired State Configuration pour le socle, modules internes signés pour les gestes quotidiens, pipelines CI orchestrant les déploiements de GPO ou de configurations IIS. Chaque script parle à haute voix dans un log horodaté, renvoie des codes clairs, et refuse de poursuivre quand un prérequis grogne. L’équipe lit le code comme elle lisait autrefois des procédures, avec l’avantage d’un garde‑fou qui ne se réveille jamais en retard.

Du one‑liner au standard opératoire

Un bon script raconte son intention et sa sortie. Il échoue tôt et parle juste.

Sur le terrain, l’industrialisation commence par de petites victoires: uniformiser les comptes de service, déployer LAPS partout, vérifier les versions .NET avant patch. Puis vient la machinerie: tests unitaires pour fonctions sensibles, galerie privée, jetons courts, et une charte de nommage. Ce n’est pas la ligne la plus brillante qui gagne, c’est celle que tout le monde comprend six mois plus tard.

- Signer le code et vérifier la chaîne de confiance.

- Journaliser en JSON la sortie structurée pour SIEM.

- Limiter les privilèges au strict nécessaire le temps de l’exécution.

- Prévoir un mode “dry‑run” convaincant.

| Outil/Approche | Usage clé | Forces | Points de veille |

|---|---|---|---|

| PowerShell Remoting | Exécution distante | Rapide, scriptable | Contrainte réseau/WinRM |

| DSC | État désiré | Déclaratif, traçable | Courbe d’adoption |

| Intune/Policy | Postes & serveurs edge | Cloud‑managed | Parité GPO hybride |

| Group Policy + CI | Paramètres durs | Contrôle fin | Tests pré‑prod |

Coûts, licences, cycles de vie: piloter le temps long

Le temps long se maîtrise en regardant les dates de fin de support autant que les mètres carrés de datacenter. Le budget aime la prévisibilité plus que l’économie instantanée.

Windows Server vit en cycles nets; l’annuaire ne goûte guère aux reliques oubliées. Garder un domaine avec un contrôleur vieillissant sous la table revient à poser une bougie près des rideaux. Les éditions Datacenter et Standard n’offrent pas les mêmes ciels de virtualisation; les CAL ne sont pas qu’une ligne de facture. Les contrats imposent leur musique, mais la partition la plus chère reste toujours l’incident qu’on n’a pas vu venir parce qu’un serveur discret n’était plus patchable.

| Version | Fin de support standard | Voie conseillée | Remarque |

|---|---|---|---|

| 2012 / R2 | Échu | Migration urgente | Risque sécurité élevé |

| 2016 | Proche/échu selon date | Plan de sortie | Préparer schémas AD |

| 2019 | Active | Maintien + patch | Socle solide |

| 2022 | Active | Standard de référence | Fonctions sécurité accrues |

Les arbitrages gagnants combinent le droit et l’ingénierie: mesurer l’usage réel des CAL, mutualiser via Datacenter quand la densité VM explose, tirer parti des avantages hybrides pour amortir une bascule douce vers le cloud. Et tenir une carte claire des fins de vie: nul besoin d’un audit si le calendrier tient sur une page visible.

Conclusion: tenir la ligne claire, même quand le vent forcit

Un système Windows bien administré n’impressionne pas par ses tours de passe‑passe. Il rassure par sa tenue. Les rôles connaissent leurs frontières, l’annuaire joue juste, les GPO disent peu mais fort, la télémétrie chuchote assez tôt pour changer la trajectoire. L’automatisation porte, la sécurité ne grince pas, et la restauration n’a rien d’un pari.

Chaque environnement raconte une histoire différente, pourtant la morale reste la même: refuser l’opacité, préférer les gestes sobres, écrire le système comme un récit qu’un autre pourra lire demain. Quand les urgences s’alignent et que la tempête s’invite, cette ligne claire devient un cap. Elle protège l’activité, et parfois sauve la nuit.